Es muy común escuchar la palabra phishing en nuestro dia a dia, a veces incluso, somos capaces de utilizarla sin realmente tener muy claro cual es el significado de esta palabra. El objetivo de este Blog Post es es ofrecer una comprensión más profunda de la técnica de ciberataque más predominante y peligrosa: el phishing.

Explorando el mundo del phishing

El phishing es un tipo de ciberataque diseñado para atacar a individuos a través de correos electrónicos, mensajes de texto (Smishing), llamadas telefónicas (Vishing) u otras formas de comunicación. Su objetivo principal es engañar al destinatario para que realice acciones deseadas por el atacante, como revelar información financiera o credenciales de acceso a sistemas corporativos u otra información sensible.

Como forma de ingeniería social, el phishing implica la manipulación psicológica y el engaño, donde los actores de la amenaza se hacen pasar por entidades confiables para inducir a los usuarios a realizar acciones específicas, como hacer clic en enlaces maliciosos, descargar e instalar archivos dañinos o divulgar información privada, como números de cuentas bancarias o datos de tarjetas de crédito.

Lo que distingue al phishing y lo hace especialmente peligroso es que su éxito depende de una acción humana. Aunque se implementen medidas de seguridad avanzadas, un simple error del usuario puede comprometer a toda una empresa.

Impacto en la organización

Los ataques de phishing pueden tener diversas consecuencias, las más comunes son:

- Pérdida de datos

- Compromiso de cuentas y credenciales de acceso

- Infecciones de ransomware y/o malware

- Pérdidas financieras y fraudes por transacciones bancarias

Estrategias avanzadas de phishing

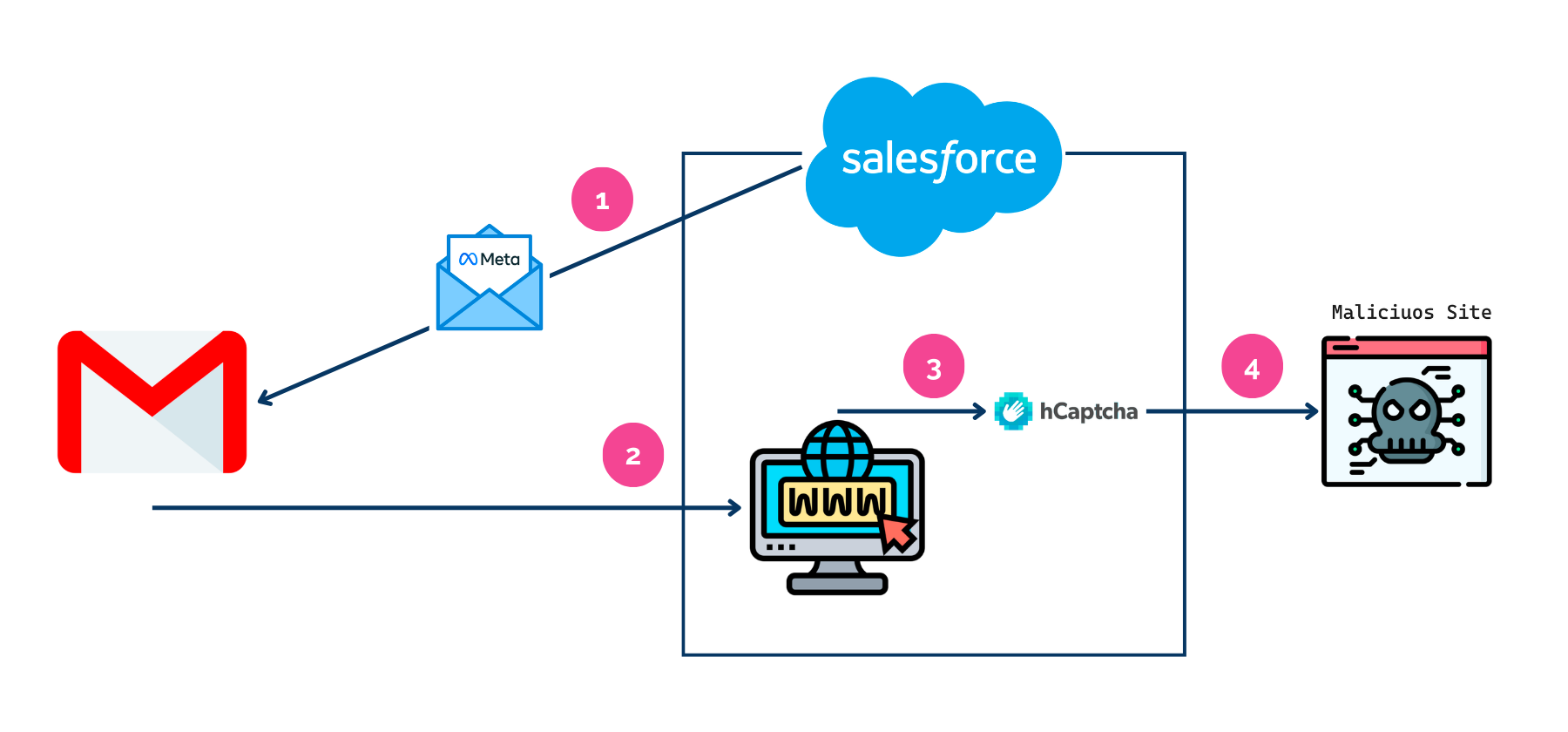

Al igual que todas las tecnologías evolucionan, las campañas de phishing también lo hacen. Los atacantes aprenden de sus errores y mejoran sus estrategias, lo que dificulta su identificación. Recientemente, se ha descubierto una nueva estrategia que queremos abordar en este artículo. Implica un phishing que suplanta a Meta for Business, utilizando un sitio web de Salesforce como puente para dirigir al usuario hacia un objetivo aparentemente seguro.

Comienza con un correo electrónico que aparenta ser de Meta for Business, informando al usuario de una violación de las normas de la comunidad que implica la eliminación de la cuenta (1). Este tipo de campaña es dirigida, ya que se dirige al usuario por su nombre. Aunque el remitente del correo es noreply@salesforce.com, lo cual es sospechoso, es un dominio fiable que evita la detección de los filtros convencionales y genera menos dudas en el usuario. El correo incluye un botón para enviar una apelación.

Comienza con un correo electrónico que aparenta ser de Meta for Business, informando al usuario de una violación de las normas de la comunidad que implica la eliminación de la cuenta (1). Este tipo de campaña es dirigida, ya que se dirige al usuario por su nombre. Aunque el remitente del correo es noreply@salesforce.com, lo cual es sospechoso, es un dominio fiable que evita la detección de los filtros convencionales y genera menos dudas en el usuario. El correo incluye un botón para enviar una apelación.

Si el usuario hace clic en el botón, es dirigido a un sitio web alojado en Salesforce (2), solicitando una verificación de identidad a través de hCaptcha (3). Una vez completada la verificación, el usuario es redirigido a la página web del atacante sin darse cuenta (4).

En este caso, la página estaba hospedada en Salesforce, pero cualquier otra plataforma puede hacer de puente. Este patrón es persistente y, a pesar de los esfuerzos técnicos, muchos sitios logran pasar desapercibidos. Al contactar con el equipo de Salesforce, ha sido posible eliminar la página intermedia y bloquear el envío de correos desde Salesforce.

¿Cómo identificar la amenaza?

Como hemos podido comprobar, los phishings son un tipo de ataque que se caracteriza por su versatilidad por lo que no hay un método exacto para identificarlo. Sin embargo, hay señales que nos darán una visión más clara de si el correo que tenemos delante es legítimo o no:

- Prestar atención al remitente: Verificar que el remitente sea coherente con el contenido del correo. En el caso mencionado, el correo pretendía ser de Meta for Business pero provenía de una dirección de Salesforce, siendo un indicador claro de que no era legítimo.

- Revisar imágenes y enlaces: Al pasar el ratón sobre imágenes, botones o enlaces, se puede visualizar la dirección a la que se redirigen. Es crucial verificar que el dominio coincida con el propietario del cliente o partner. Plataformas como VirusTotal pueden ayudar a comprobar la legitimidad de los dominios.

- Revisar tipografía y caracteres especiales: Los correos legítimos siguen estándares de tipografía específicos. Elementos atípicos pueden indicar un intento de phishing.

- Verificar a través de canales habituales: Si el remitente afirma ser parte de tu organización, utiliza los canales de comunicación habituales para confirmar su identidad. El caso de fraude del CEO es también un ataque muy común.

Protegiéndonos en el mundo digital

En resumen, el phishing es una amenaza persistente que se adapta continuamente. La concienciación, la educación y el uso de tecnologías de seguridad son esenciales para protegerse. Estar informados y vigilantes contribuye a construir un entorno digital más seguro y resistente contra esta creciente amenaza. En un mundo donde la ciberseguridad es crucial, la prevención y la atención a los detalles son fundamentales para evitar caer en las trampas del phishing.

Configuración de cookies

Configuración de cookies